欢迎来到noYes游戏王国

网站导航

在上一篇文章中,小编为您详细介绍了关于《上官婉儿KPL上架第二天,玩家对次褒贬不一,你怎么看?》相关知识。本篇中小编将再为您讲解标题微软蠕虫级高危漏洞SMBv3攻击代码公布,请尽快修复!。

今日 360 安全卫士官方宣布,360 安全卫士已可对今年 3 月 12 日曝光的 Windows 10 高危漏洞 SMBv3 远程代码执行漏洞(CVE-2020-0796)进行无补丁拦截。

IT之家了解到,SMBv3 远程代码执行漏洞(CVE-2020-0796)主要威胁 Windows 10 和 Windows Server 的 1903 和 1909 两大主流版本。该漏洞存在于 Windows 的 SMBv3.0(服务消息块协议)中,属于高危的零接触远程代码执行漏洞。不法攻击者可通过向目标 SMBv3 服务器发送恶意数据包的方式,远程执行任意代码,致使目标设备陷入非授权控制。这一漏洞的危害与 “永恒之蓝”(Eternal Blue)不相上下。

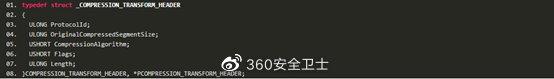

(SMB 调用 srv2!Srv2ReceiveHandler 函数接收 smb 数据包细节)

继 “远程利用”再加码 “本地提权”

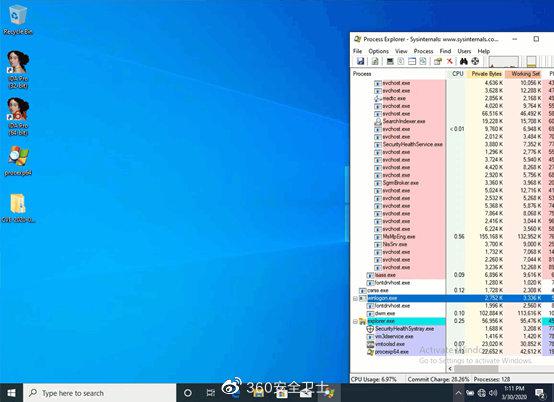

目前 360 方面已追踪到了该漏洞首个完整本地提权利用细节。从具体细节上来看,基于网络连接本地地址的 445 端口,打开本机 SMB 共享端口,即可在此基础上利用该漏洞构造任意地址写入的方法,经多重操作,最终达成本地提权的目的。“本地提权”可使黑客实施网络攻击时获得系统更高权限,从而取得对攻击目标的控制权。目前 360 已支持无补丁漏洞拦截。

(SMBv3 远程代码执行漏洞利用展示)

编后语:关于《微软蠕虫级高危漏洞SMBv3攻击代码公布,请尽快修复!》关于知识就介绍到这里,希望本站内容能让您有所收获,如有疑问可跟帖留言,值班小编第一时间回复。 下一篇内容是有关《原创UZI即将虎牙重启直播,直播间全是大哭表情》,感兴趣的同学可以点击进去看看。

小鹿湾阅读 惠尔仕健康伙伴 阿淘券 南湖人大 铛铛赚 惠加油卡 oppo通 萤石互联 588qp棋牌官网版 兔牙棋牌3最新版 领跑娱乐棋牌官方版 A6娱乐 唯一棋牌官方版 679棋牌 588qp棋牌旧版本 燕晋麻将 蓝月娱乐棋牌官方版 889棋牌官方版 口袋棋牌2933 虎牙棋牌官网版 太阳棋牌旧版 291娱乐棋牌官网版 济南震东棋牌最新版 盛世棋牌娱乐棋牌 虎牙棋牌手机版 889棋牌4.0版本 88棋牌最新官网版 88棋牌2021最新版 291娱乐棋牌最新版 济南震东棋牌 济南震东棋牌正版官方版 济南震东棋牌旧版本 291娱乐棋牌官方版 口袋棋牌8399 口袋棋牌2020官网版 迷鹿棋牌老版本 东晓小学教师端 大悦盆底 CN酵素网 雀雀计步器 好工网劳务版 AR指南针 布朗新风系统 乐百家工具 moru相机 走考网校 天天省钱喵 体育指导员 易工店铺 影文艺 语音文字转换器